Категории:

ДомЗдоровьеЗоологияИнформатикаИскусствоИскусствоКомпьютерыКулинарияМаркетингМатематикаМедицинаМенеджментОбразованиеПедагогикаПитомцыПрограммированиеПроизводствоПромышленностьПсихологияРазноеРелигияСоциологияСпортСтатистикаТранспортФизикаФилософияФинансыХимияХоббиЭкологияЭкономикаЭлектроника

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ № 3

Название работы

Расчет рисков информационной безопасности.

Цель

Познакомиться на практике с методом расчета рисков ИБ на основе модели анализа угроз и уязвимостей от Digital Security.

Выполнил

Студент гр. № ______

ФИО ________________________________________________________

Отчет

1. Структура и описание ИС:

2. Перечень типов угроз:

3. Перечень ИР:

4. Оценка риска:

5. Листинг программы:

6. Введены контрмеры:

7. Оценка эффективности введенных контрмер:

8. Ответы на контрольные вопросы:

ЛАБОРАТОРНАЯ РАБОТА № 4

Название работы

Инструментальные средства анализа и управления рисками.

Цель

Познакомиться на практике с программными средствами, реализующими методы базового варианта анализа рисков.

Программно-аппаратные средства

Компьютерная лаборатория с ЛВС, стандартные средства Microsoft Office, системы анализа рисков: IT Advisor for Risk Management, COBRA, RiskWatch.

ОБЩИЕ СВЕДЕНИЯ

Инструментальные средства анализа рисков позволяют автоматизировать работу специалистов в области защиты информации, осуществляющих оценку, анализ и управление информационными рисками организации.

В России в настоящее время чаще всего используются разнообразные «бумажные» методы, обычно реализующие некоторые табличные методики анализа рисков, достоинствами которых является гибкость и адаптивность. Как правило, разработкой данных методов занимаются компании – системные и специализированные интеграторы в области защиты информации. По понятным причинам методы обычно не публикуются, поскольку относятся к ноу-хау компании. В силу закрытости данных методов судить об их качестве, объективности и возможностях достаточно сложно.

Специализированное ПО, реализующее методики анализа рисков, может относиться к категории программных продуктов (продается на рынке) либо являться собственностью ведомства или организации и не продаваться.

Если ПО разрабатывается как программный продукт, оно должно быть в достаточной степени универсальным. Ведомственные варианты ПО адаптированы под особенности постановок задач анализа и управления рисками, и позволяют учесть специфику ИТ конкретной организации.

Предлагаемое на рынке ПО, реализующее методики анализа рисков, ориентировано в основном на уровень ИБ, несколько превышающий базовый уровень защищенности.

В задачах оценки, анализа и управления рисками используется множество различных программ для проверки уровня безопасности и аудита ИБ, например, следующие:

1. Сканеры безопасности:

− Internet Scanner и System Security Scanner, являющиеся разработкой компании Internet Security Systems;

− NetRecon и система управления безопасностью ESM, являющиеся разработкой компании Symantec;

− Cisco Secure Scanner (бывший NetSonar), являющийся разработкой компании Cisco Systems;

− Retina, разработанная компанией Digital Security;

− XSpider, разработчиком является компания Positive Technologies.

2. Специализированное ПО для проведения аудита ИБ:

−IT Advisor for Risk Management от компании Microsoft, реализует методику оценки рисков базового уровня с использованием «матрицы рисков»;

−COBRA от компании C & A Systems Security Ltd., позволяет формализовать и ускорить процесс проверки на соответствие режима ИБ требованиям Британского стандарта BS 7799 (ISO/IEC 17799:2000) и провести анализ рисков;

−RA Software Tool – базируется на британском стандарте BS 7799 (ISO/IEC 17799:2000) и методических материалах британского института стандартов (BSI) PD 3002 («Руководство по оценке и управлению рисками»), PD 3003 («Оценка готовности компании к аудиту в соответствии с BS 7799») , PD 3005 («Руководство по выбору системы защиты»), а также использует стандарт ISO 13335 части 3 и 4 («Руководство по управлению режимом информационной безопасности», «Технологии управления безопасностью и выбор средств защиты»);

−Questionnaire Builder от компании MethodWare служит для автоматизации построения разнообразных опросных листов;

−COBIT Advisor 3rd Edition (Audit) и COBIT 3rd Edition Management Advisor от компании MethodWare – ПО управления жизненным циклом информационной технологии;

−Operational Risk Builder и Risk Advisor для анализа и управления рисками на основе австралийского стандарта Australian/New Zealand Risk Management Standard (AS/NZS 4360:1999) но имеется и версия, соответствующая ISO/IEC 17799:2000, разработчиком является компания MethodWare;

−RiskWatch, от одноименной компании, это система управления рисками ИБ, учитывающая требования стандартов США (можно выбирать требуемый уровень защищенности), но также имеется версия RiskWatch RW17799 для стандарта ISO/IEC 17799:2000;

−CRAMM реализует одноименную методику полного варианта анализа рисков, разработанную Центральным Агентством по Компьютерам и Телекоммуникациям (CCTA) Великобритании, и позволяет весьма детально оценить риски и различные варианты контрмер, а также провести аудит в соответствии с требованиями Британского стандарта BS 7799.

−АванГард (включающий «АванГард-Анализ» и «АванГард-Контроль») – экспертная система анализа и управления рисками ИБ, являющаяся отечественной разработкой института системного анализа РАН.

Надо учитывать, что разделение ПО на базовый и полный вариант оценки, анализа и управления рисками весьма условно, поскольку инструментарий базового уровня зачастую содержит дополнительные возможности, относящиеся к полному анализу рисков.

В данной лабораторной работе будет рассмотрена работа специализированного ПО, применяющегося для оценки, анализа и управления рисками: IT Advisor for Risk Management, COBRA, RiskWatch.

IT ADVISOR FOR RISK MANAGEMENT

Это достаточно простая программа, реализующая методику анализа рисков от корпорации Microsoft, которая использует так называемую, «матрицу рисков».

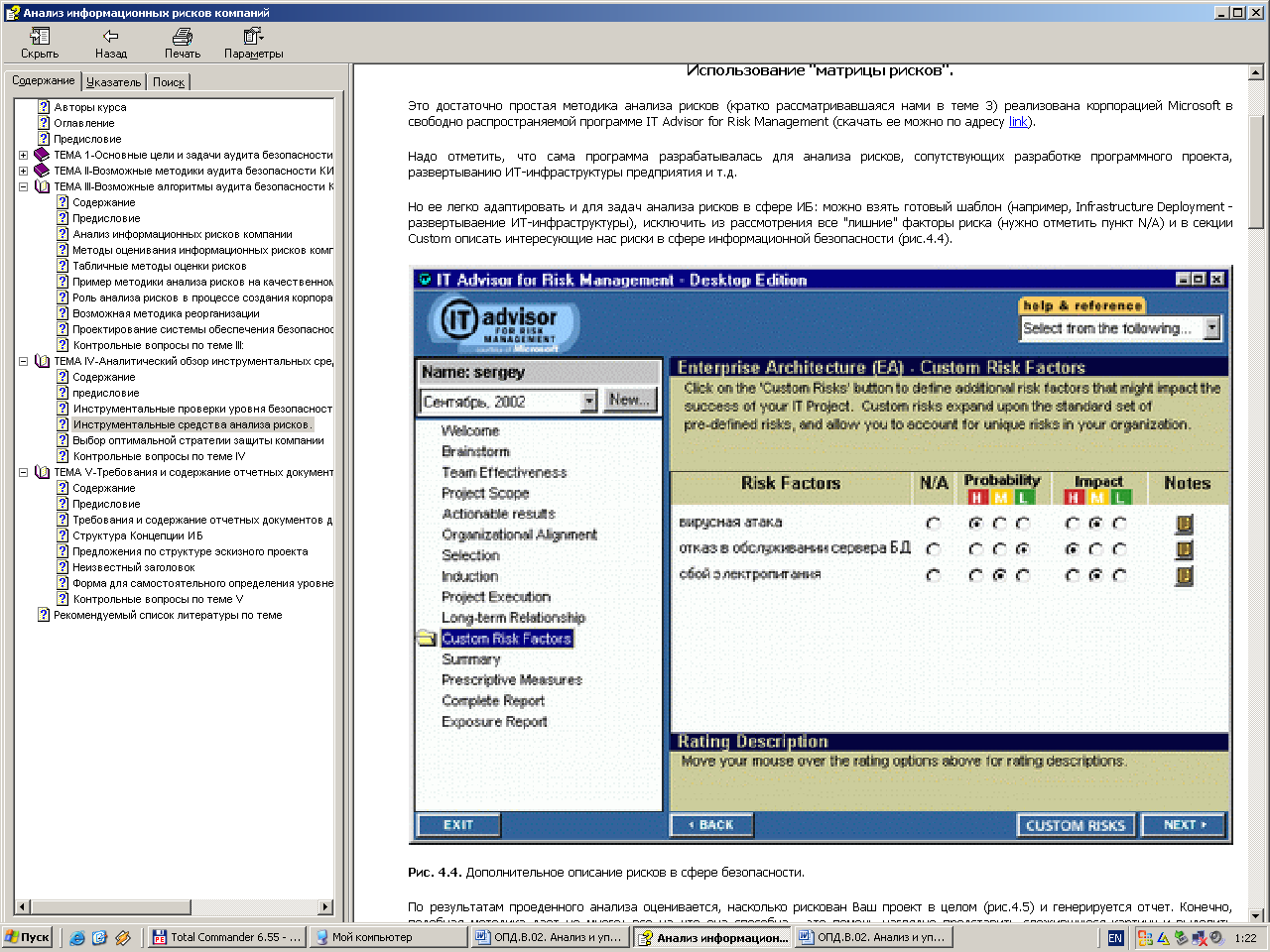

Отметим, что сама программа разрабатывалась для анализа рисков, сопутствующих разработке программного проекта, развертыванию ИТ-инфраструктуры организации и т.д. Но ее легко адаптировать и для задач анализа рисков в сфере ИБ: можно взять готовый шаблон (например, Infrastructure Deployment – развертывание ИТ-инфраструктуры), исключить из рассмотрения все «лишние» факторы риска (нужно отметить пункт N/A) и в секции Custom описать интересующие нас риски в сфере ИБ (как на рисунке).

По результатам проведенного анализа оценивается, насколько рискован проект в целом и генерируется отчет. Конечно, подобная методика дает не много: все на что она способна – это, аналогично любым табличным качественно-количественным методикам анализа рисков, помочь наглядно представить сложившуюся картину в ИБ организации и выделить наиболее приоритетные направления работы. Но если провести подобный анализ для текущего состояния системы, потом подробно описать один или несколько проектов защиты и сделать такой же анализ для случая внедрения каждого из проектов, результат может оказаться достаточно интересным и информативным. Кроме того, можно будет определить, какие из введенных контрмер будут более эффективны, а также оценить эффективность управления рисками, разумеется, опираясь только на качественные оценки риска.

Например, как указано на рисунке, общий результат оценки риска – проект в целом находится в области существенного риска.

Последнее изменение этой страницы: 2016-07-23

lectmania.ru. Все права принадлежат авторам данных материалов. В случае нарушения авторского права напишите нам сюда...