Категории:

ДомЗдоровьеЗоологияИнформатикаИскусствоИскусствоКомпьютерыКулинарияМаркетингМатематикаМедицинаМенеджментОбразованиеПедагогикаПитомцыПрограммированиеПроизводствоПромышленностьПсихологияРазноеРелигияСоциологияСпортСтатистикаТранспортФизикаФилософияФинансыХимияХоббиЭкологияЭкономикаЭлектроника

Выводы по возможностям программы RiskWatch

В RiskWatch используется упрощенный подход, как к описанию модели ИС, так и оценке рисков. Трудоемкость работ по анализу рисков с использованием этого метода сравнительно невелика. Такой метод подходит, если требуется провести анализ рисков на программно-техническом уровне защиты, без учета организационных и административных факторов.

Существенным достоинством RiskWatch с точки зрения отечественного потребителя является сравнительная простота, малая трудоемкость русификации и большая гибкость метода, обеспечиваемая возможностью введения новых категорий, описаний, вопросов и т.д. На основе этого метода отечественные разработчики могут создавать свои профили, учитывающие отечественные требования в области ИБ, разработать ведомственные методики анализа и управления рисками.

Таким образом, рассматриваемое средство позволяет оценить не только те риски, которые сейчас существуют в организации, но и ту выгоду, которую может принести внедрение физических, технических, программных и прочих СЗИ. Подготовленные отчеты и графики дают материал, достаточный для принятия решений об изменении системы обеспечения безопасности предприятия.

Однако надо учитывать, что полученные оценки рисков (а именно, математическое ожидание потерь) далеко не исчерпывает понимание риска с системных позиций.

Также для отечественных пользователей проблема работы с программой заключается в том, что получить используемые в RiskWatch оценки (такие как LAFE и SAFE) для наших условий достаточно проблематично. Но тем не менее сама методология может с успехом применяться и у нас.

КОНТРОЛЬНЫЕ ВОПРОСЫ

1. На какой уровень защищенности ориентировано ПО реализующее методики анализа рисков?

2. Какие программные средства применяются для проверки уровня безопасности и аудита ИБ? Кратко охарактеризуйте их.

3. Охарактеризуйте программу IT Advisor for Risk Management. Какую методику оценки рисков она использует? Опишите эту методику.

4. По каким шкалам происходит оценивание рисков в программе IT Advisor for Risk Management? Качественным или количественным?

5. Каковы достоинства и недостатки программы IT Advisor for Risk Management?

6. Охарактеризуйте программное средство оценки рисков COBRA. В соответствии с какими стандартами она работает?

7. На оценивание какого уровня ИБ рассчитана программа COBRA?

8. Охарактеризуйте программный комплекс RiskWatch. В соответствии с какими стандартами он работает?

9. По каким шкалам происходит оценивание рисков в программном комплексе RiskWatch? Качественным или количественным? Каковы возможности программы?

10. Охарактеризуйте первую фазу работы RiskWatch.

11. Охарактеризуйте вторую фазу работы RiskWatch.

12. Охарактеризуйте третью фазу работы RiskWatch.

13. Охарактеризуйте четвертую фазу работы RiskWatch.

14. Как рассчитать показатель математического ожидания потерь за год?

15. Какие дополнительные показатели оценки рисков введены институтом NIST?

16. Как оценивается в RiskWatch эффективность управления рисками? Как оценивается количественно эффект от внедрения СЗИ?

17. Опишите достоинства и недостатки RiskWatch.

ЗАДАНИЕ НА ЛАБОРАТОРНУЮ РАБОТУ № 4

Название работы

Инструментальные средства анализа и управления рисками. Часть 1.

Задание (не забудьте оформить отчет)

1. Изучить основной теоретический материал лабораторной работы.

2. Внести структурную схему и описание вашей ИС в отчет (Структура и описание ИС из лаб. работы №1)

3. Составить и внести в отчет:

a. Перечни типов угроз ИБ и вероятности их возникновения, на качественной шкале «высокая», «средняя», «низкая», а также укажите точную, числовую вероятность. Угрозы разбейте по категориям нарушения конфиденциальности, целостности и доступности.

b. Информационные ресурсы и их ценность, выраженную на количественной шкале (в деньгах) и качественной (по шкале «высокая», «средняя», «низкая»).

4. Оценить риски по методике предложенной Microsoft с использованием «матрицы рисков». Внесите составленные матрицы рисков для каждого элемента ИС и общую матрицу рисков для ИС в отчет.

5. Предложить контрмеры и обосновать эффективность их применения с использованием матрицы рисков.

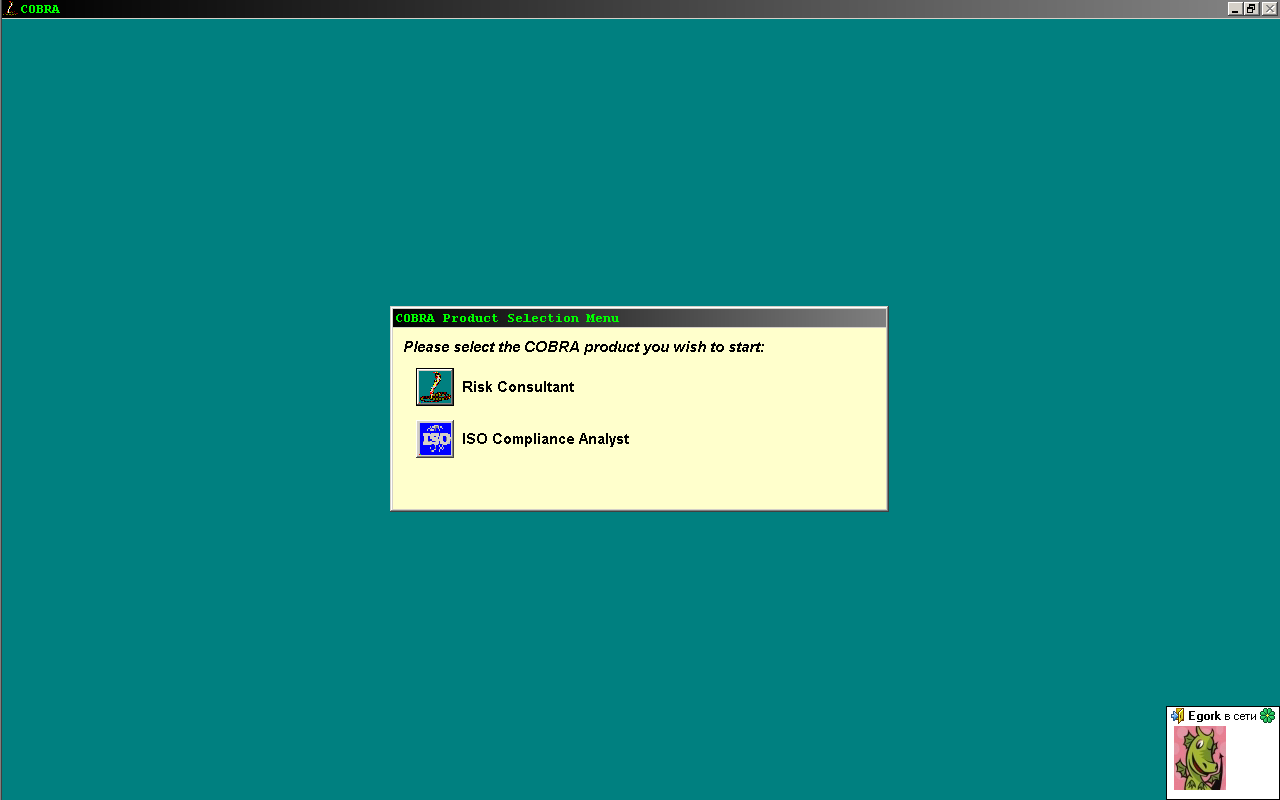

6. Установить программу COBRA (каталог \DATA\SOFT\COBRA\), воспользовавшись ключом для demo-версии.

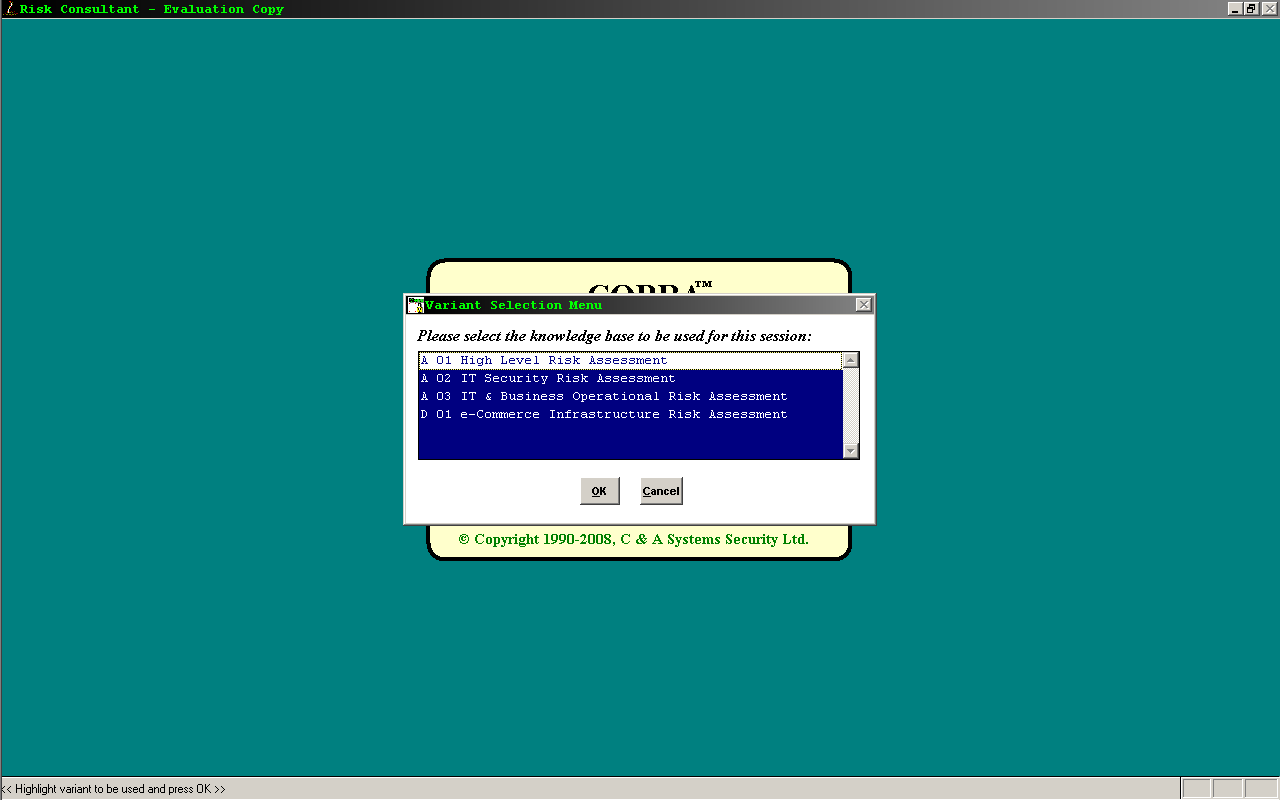

7. Запустить и ознакомиться с интерфейсом программы COBRA. При запуске выбрать модуль «Risk Consultant», затем «High Level Risk Assessment».

8. Создать вопросник. Для этого выберете пункт главного меню «Manual Questionnaire Build», после чего нажмите кнопку Create.

9. Укажите любое название вопросника. Рекомендуется в этой программе названия писать по-английски, либо транслитом.

10. Добавьте в вопросник блоки вопросов связанные с конфиденциальностью, целостностью или доступности, затем кнопку Exit и снова Exit.

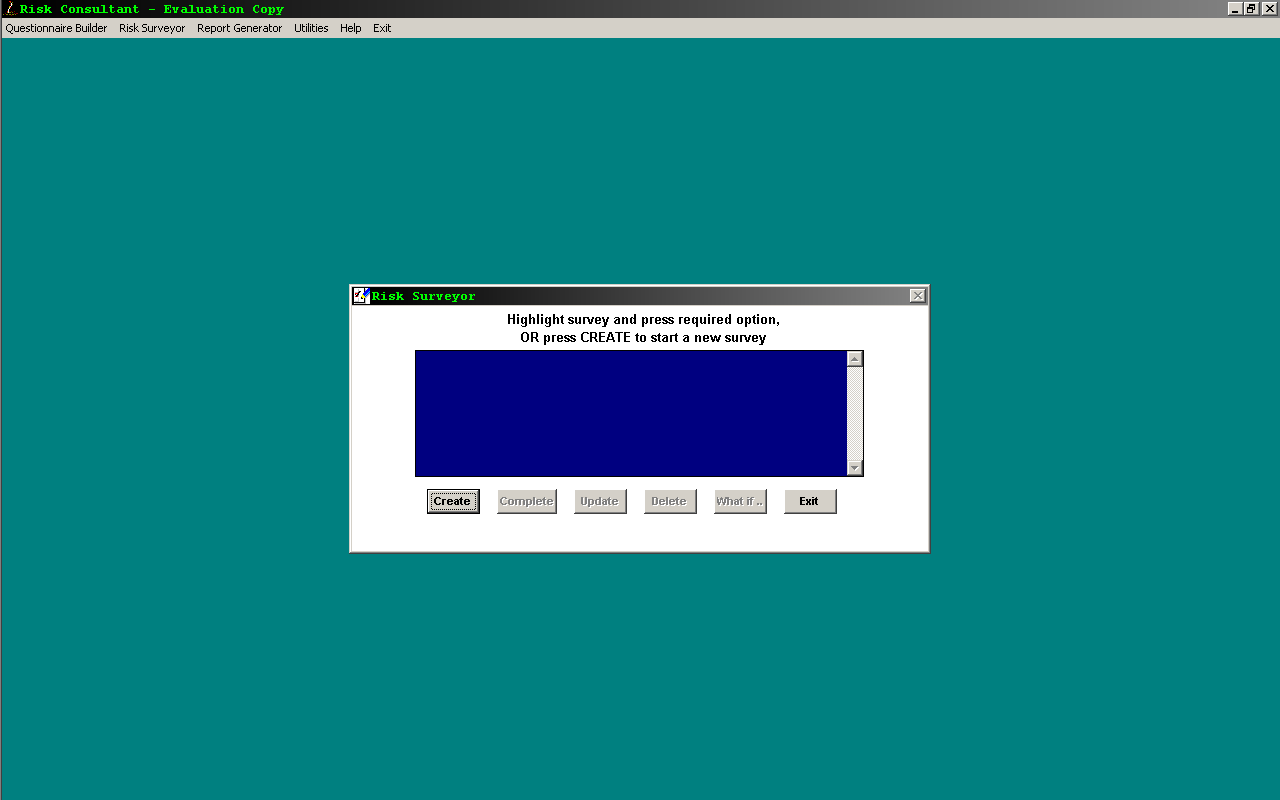

11. Выберете пункт главного меню «Risk Surveyor», затем нажмите кнопку Create и выберете в появившемся окне название вашего вопросника.

12. Укажите идентификатор и краткое описание проводимого обзора рисков, а также подробное описание целей проводимого аудита.

13. Попытайтесь ответить на вопросы каждого модуля, применительно к элементам вашей ИС. Укажите имя эксперта, проводящего аудит, и дайте название проводимому обзору. Закройте все открытые окна.

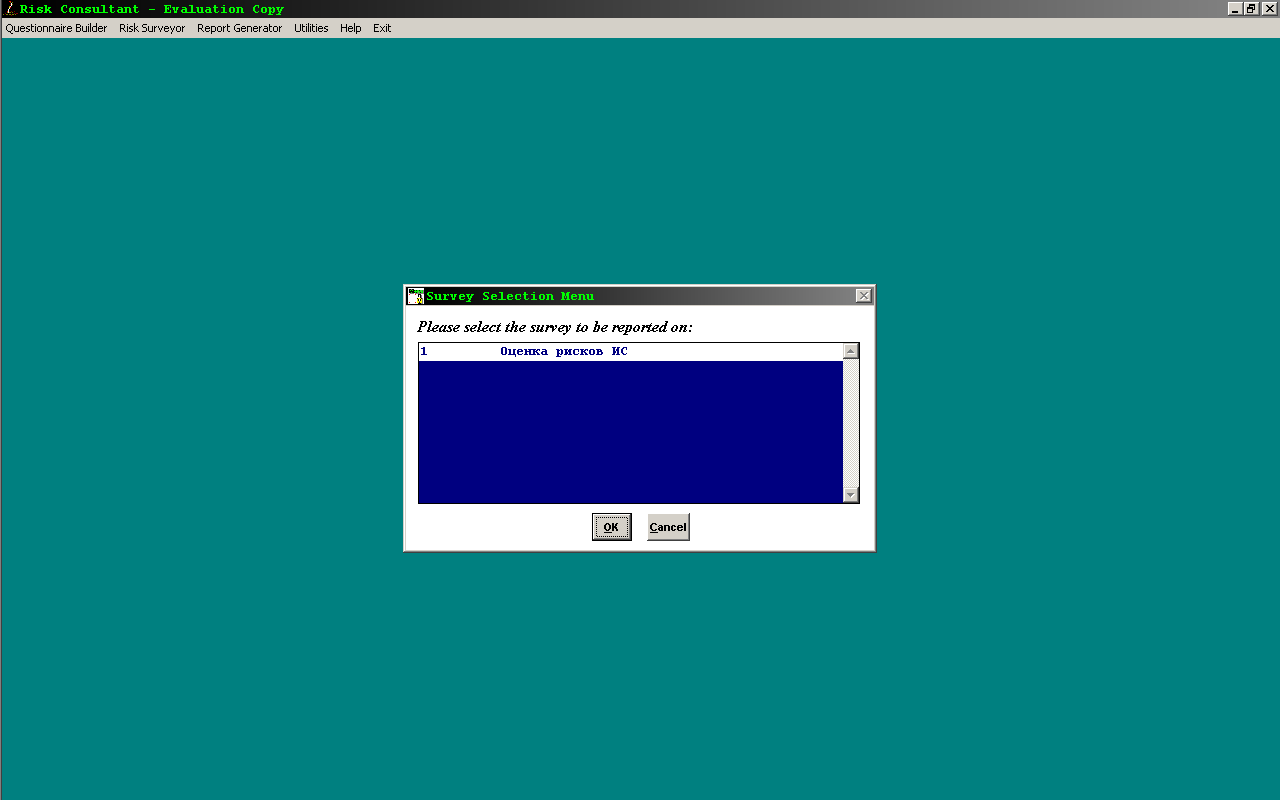

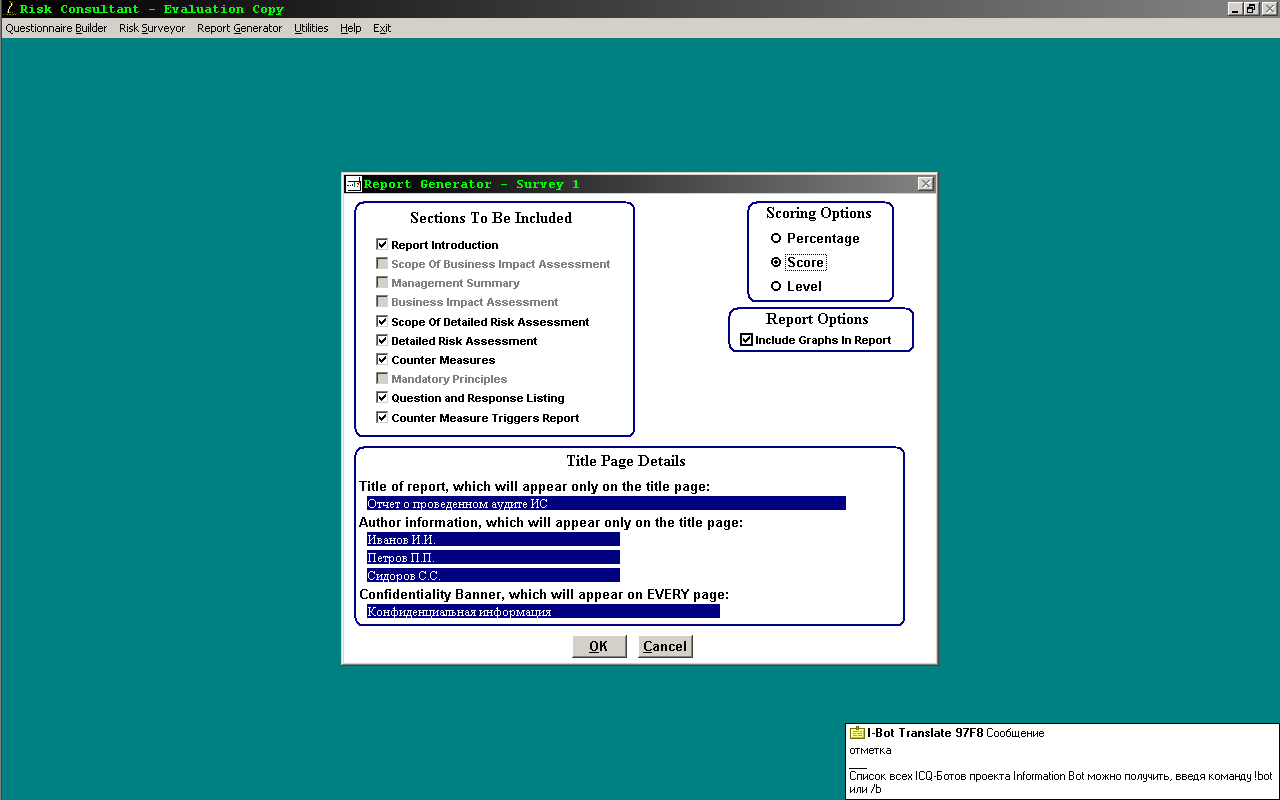

14. После того как вы ответите на все три группы вопросов, закройте все открытые окна и создайте отчет проведенного аудита. Для этого выберете пункт меню «Report Generator» и отметьте пункты аудита, которые должны войти в отчет, шкалы – в процентах, отметках (числовой) или уровнях.

15. Изучите и внесите, вместе с вашими пояснениями, сгенерированный отчет по оценке доступности, конфиденциальности и целостности в отчет по лабораторной работе.

16. Внесите в отчет, вместе с вашими пояснениями, предложенные контрмеры по каждой из категории риска: доступности, конфиденциальности, целостности.

17. Внести ответы на контрольные вопросы в отчет.

Последнее изменение этой страницы: 2016-07-23

lectmania.ru. Все права принадлежат авторам данных материалов. В случае нарушения авторского права напишите нам сюда...